"Octombrie Roşu", o amplă reţea de spionaj informatic, activă de 5 ani, viza şi sisteme de criptare folosite de NATO şi UE

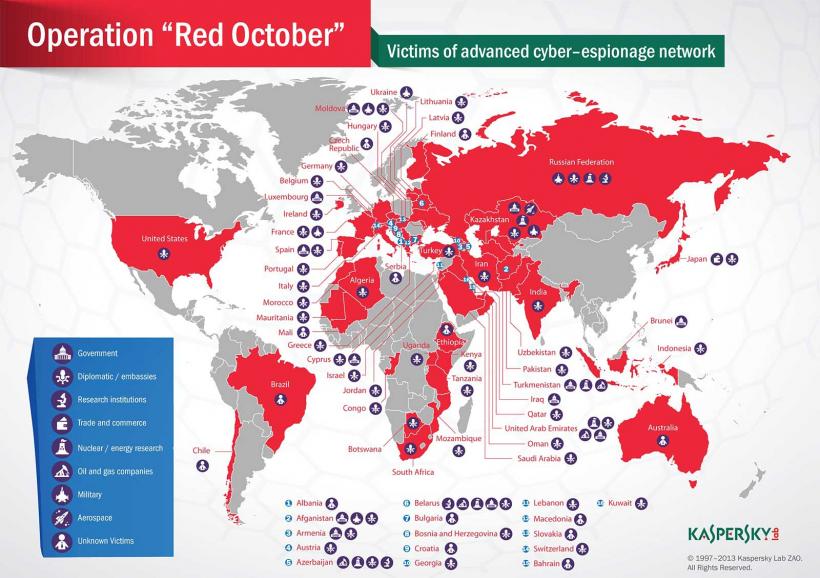

Vânătoarea lui "Octombrie roşu", faza pe securitate informatică, incident global. Submarinele au fost înlocuite cu PC-uri şi servere iar amiralii şi comandanţii de navă s-au mutat în "subteranele" reţelelor informatice. Vorbim despre operaţiunea "Octombrie Roşu" (pe scurt "Rocra") campanie sofisticată de spionaj cibernetic care ţinteşte instituţii guvernamentale şi diplomatice, institute de cercetare, companii energetice, inclusiv din domeniul energiei nucleare şi companii comerciale şi din domeniul aerospaţial.

Atacatori dintr-o zonă rusofonă

"Activă de aproximativ 5 ani, campania pare să se fi derulat cu precădere în ţări din Europa de Est, statele din zona fostei URSS, precum şi state din Asia Centrală. Cu toate acestea, victime ale campaniei au fost identificate şi în alte zone, precum Europa de Vest şi America de Nord. Principalul obiectiv al atacatorilor a fost acela de a colecta date şi documente secrete de la organizaţiile afectate, informaţii de importanţă geopolitică, date de acces în reţelele securizate sau clasificate şi date din dispozitive mobile şi echipamente de reţea", au precizat experţi ai firmei ruse de securitate informatică, Kasperky, compania care a identificat atacul.

Fişierele furate sunt cele care provin de la diverse sisteme de criptare, cum ar fi "Acid Cryptofiler", cunoscut ca fiind utilizat de organizaţii din NATO, UE Parlamentul European şi Comisia Europeană cu începere din vara lui 2011, pentru protecţia informaţiilor secrete.

Nici România nu a fost ocolită de această acţiune de spionaj cibernetic, fiind vizate instituţii guvernamentale, dar şi din domeniul privat.

Centrul Naţional de răspuns la incidente de securitate cibernetică (CERT-RO) a identificat, până în prezent 4 adrese IP în România, care au fost victime ale acestui atac. Entităţile atacate au fost informate de urgenţă, pentru remedierea rapidă a sistemelor afectate şi determinarea impactului produs de malware-ul ROCRA, au precizat responsabili ai CERT. "Identitatea celor patru victime nu poate fi făcută publică la momentul actual, deoarece investigaţiile organelor abilitate sunt încă în derulare", se arată într-un comunicat al instituţiei.

Vizate şi smartphone-urile

Pentru a controla reţeaua de calculatoare infectate, atacatorii au creat peste 60 de domenii în diferite ţări, în principal în Germania şi Rusia. Analiza Kaspersky Lab asupra infrastructurii de comandă şi control a Rocra a arătat că diversele servere erau utilizate ca proxy-uri pentru a ascunde localizarea serverului de control principal. Malware-ul folosit în cadrul ROCRA este format din mai multe module specializate pe copierea diferitelor tipuri de fişiere de pe calculatorul infectat, pe care, ulterior, le transmite serverelor de tip C&C (comandă şi control).

Pentru infectarea sistemelor atactorii au folosit mesaje email de tip "spear-phishing", care includeau un program special conceput de livrare a unui troian. Pentru a putea instala malware-ul şi a infecta sistemul, mesajul includea, de asemenea, exploit-uri ale unor vulnerabilităţi din Microsoft Word şi Microsoft Excel.

SRI: clasificat vs confidenţial

Recentul atac cibernetic «Octombrie Roşu» făcut obiectul investigaţiilor SRI începând cu anul 2011, a declarat purtătorul de cuvânt al instituţiei, Sorin Sava. "SRI a identificat activităţile acestor entităţi cibernetice ostile ce urmăreau obţinerea accesului la reţele informatice de interes naţional şi culegerea de informaţii confidenţiale. Atenţie, nu este vorba de informaţii clasificate, ci de informaţii confidenţiale", a precizat reprezentantul SRI. Potrivit lui Sava, reţelele vizate de atacurile "Octombrie Roşu" aparţin "unor instituţii guvernamentale, dar şi din domeniul privat".

Exploit-uri unor vulnerabilităţi din Microsoft Word şi Microsoft Excel au fost identificate ca fiind create de alţi dezvoltatori de malware şi mai fuseseră folosite în timpul atacurilor cibernetice împotriva activiştilor tibetani, precum şi împotriva unor ţinte din sectoarele energetic şi militar din Asia. Singura modificare a fost adusă executabilului inserat în document: atacatorii l-au înlocuit cu cod propriu.